武田一城の「経営層に必要なセキュリティの心得」 第1回

サイバー攻撃対策の泣きどころ「経営層とセキュリティ現場の溝」の解決策 糸口となる対話の重要性

サイバー攻撃の被害が多発する現在でも、経営者と現場のセキュリティ担当者の間には、しばしばアンマッチが発生します。

「セキュリティ音痴」公言してしまう日本の経営者

2020年代、サイバー攻撃は多くの企業において、経営の大きなリスクと認識されるようになりました。もちろん、企業規模や業種業態、経営者の意識などにより、認識の差はそれなりにあります。それでも、今日の企業経営において、「サイバー攻撃への対策は重要ではない」と言い切れる経営者は、非常に稀有な存在でしょう。

ただし、そうした認識は万全のセキュリティ対策へと直結していません。高いセキュリティ意識を持った経営方針とそれに沿ったオペレーションが整う理想的な環境というような状況は、多くの企業に見られません 。

現代の経営環境において、コンピューターやネットワークで結ばれた環境は、不可欠な経営基盤そのものといっても過言ではないでしょう。しかし、ITで集積した膨大な情報から意思決定を行う現代の経営者ですら、IT分野に強いと自負している人は、筆者の知る限りほとんどいません 。

もちろん、その企業がITベンダーの場合や、システムエンジニア出身のITベンチャーの経営者などは、その限りではありません。ただし、それらの例外を除くとおおむね、IT分野にあまり詳しくない人が経営者、というのが一般的 です。

そもそも、「経営者自身がIT分野に必ずしも精通していなくても問題ではない」ということは、企業は組織で成り立つ という性質を持つことからも、むしろ当然といえます。それでも、今やITは経営の根幹を担っています 。それを守るセキュリティも同じく、経営者として無視できない重要な意思決定の要素 のはずです。そうした現状にもかかわらず、一般的な企業の経営者のほとんどは、IT、特にサイバー攻撃をはじめとしたセキュリティ分野に、それほど興味を示さないのはむしろ問題といえるでしょう 。

また、経営者は勉強家の方が多く、必ずしも無知ではありません。対応しなければならない各種の法規や、政府が発行している「〇〇白書」や「ガイドライン」などにセキュリティトピックの記載があることも知っているでしょう。対応の必要性について認識していない人は、むしろ少数派 だと思われます。

しかし、サイバー攻撃の脅威やセキュリティの重要性・必要性を認識していても、実際に「セキュリティの現場」と議論や会話をしている経営者は、それほど多くない と感じます。この現場とは、セキュリティの実務担当者はもちろん、CISO(Chief Information Security Officer:最高情報セキュリティ責任者)などセキュリティ責任者も含みます 。

CISOは、経営層の一部ではあっても経営者であることは非常に稀です。CISOの権限は組織によって変わるため、経営者を補佐するという観点で充分に機能する場合もあるかもしれません。しかし、多くの場合、システムを停止して最優先でインシデント対応を行うような重大な判断は、経営者自身が下す必要があります。なぜなら、今日ではほとんどの場合でシステムの停止が業務の停止に直結するからです 。そのため、日頃から経営者(CEOやCOOなど)とCISOやその配下は、緊急事態の対応を円滑に実施するため、さまざまな会話をしておくべき でしょう。

しかし、その会話が潤沢にできているという企業は、規模の大小を問わずほとんど見られないのが現実です。むしろ、自らの「IT音痴」や「セキュリティ音痴」を公言する経営者のほうが多く見られるのが、残念ながら日本の企業や経営の現状 といえます。

経済産業省、独立行政法人情報処理推進機構(IPA)「サイバーセキュリティ経営ガイドライン Ver 3.0 」(2023年3月24日)で定められている、経営者が認識すべき3原則

公表数をはるかに上回るサイバー被害が発生

誰もが名前を知っているような大企業でも、サイバー攻撃による重大なインシデントが発生しています。それらの企業は、日本の大手企業の中でも頂点に近い部分に位置しており、一般的な企業のほとんどよりも潤沢な予算を有しており、サイバー攻撃への対策もそれなりにできていたはずです。

それでも、驚くほど膨大な数のインシデントが発生 しています。大企業といっても誰もが知っているレベルの大企業とそれ以外の一般企業では、ニュースの価値が大きく異なります。誰もが知っているような知名度がある企業以外のサイバー攻撃の被害など、一般のメディアはほとんど扱いません。

また、機密情報の窃取事案では、インシデントの発生を公開すること自体が、その情報がホンモノだと証明してしまう 懸念につながり、攻撃者の利益になることもあります。そのほか、攻撃に気づかずに情報を窃取され続けている場合も、当然ながら攻撃の被害を受けている事実は一般に公表されません。こうしたケースも考慮に入れると、実際のインシデント数は私たちが普段見聞きするよりもはるかに多いといえるでしょう。

日本において、サイバー攻撃の被害を公表するケースは、おおむね以下の2つです。1つは一定数を超える個人情報が流出した場合 です。個人情報流出の際、流出された本人にとっての実害としては「知らない企業からDM(ダイレクトメール)が来る」程度のものも多いですが、2005年に施行された「個人情報保護法」の法令順守の観点から、公開しなければなりません。

もう1つは、ここ数年大きな社会問題にもなっている、ランサムウェア攻撃を受けた場合 です。攻撃者は、攻撃に成功した事実や窃取した情報について、ダークウェブに掲載したり、取引先に通知したりするケースが見られることから、企業として先んじて被害を公にすることが少なくないのです。

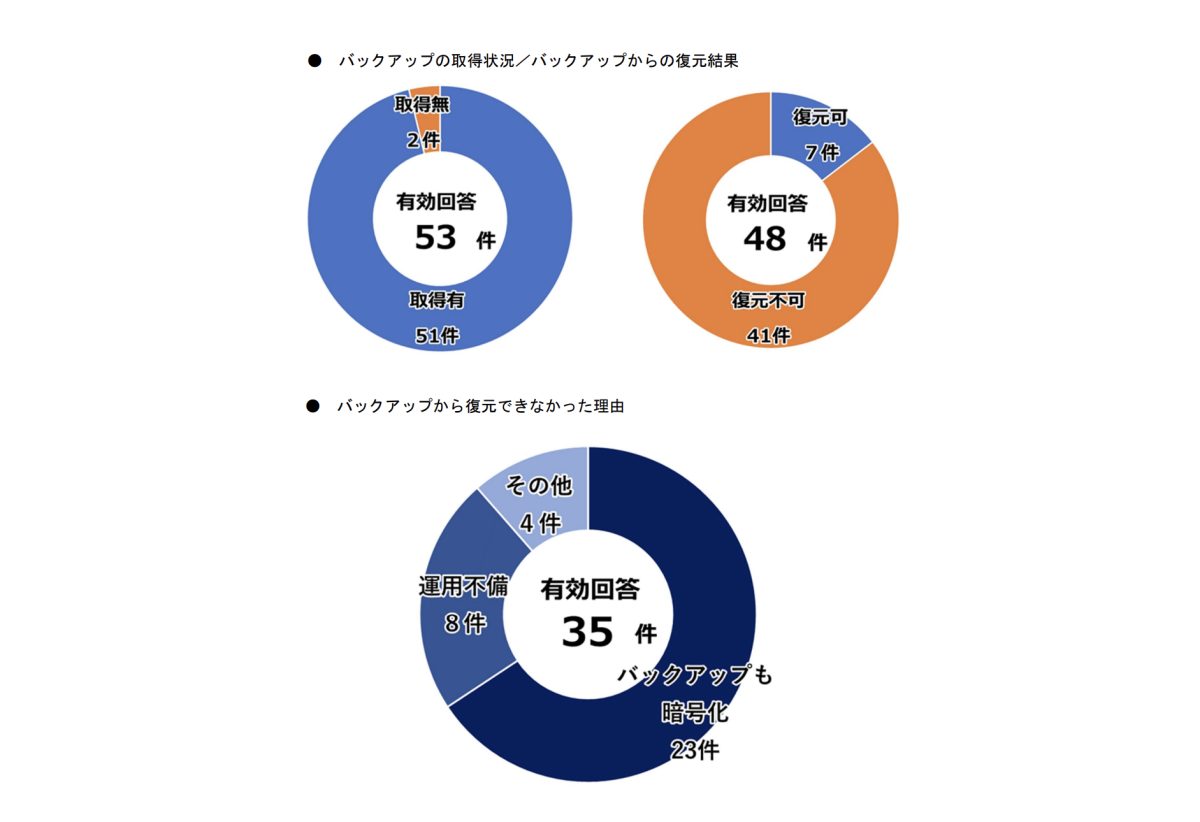

ランサムウェア攻撃は、「直接的な金銭被害が大きい」のが最大の特徴です。攻撃者は、ファイルなどを暗号化することで、企業や組織のシステムを使えない状態にしてから身代金を要求します。この場合、そもそも感染してもバックアップからデータを復号できれば、システムは復旧し、業務も通常通りに行えるようになります。

しかし、攻撃者はランサムウェアに感染させる前に、かなりの確率でバックアップの仕組み自体をつぶしてしまいます。結局、せっかく作ったシステム全体の「統合バックアップの仕組み」は、無意味な存在となってしまう のです。データを復号する代わりに身代金を支払うか、データがないまま復旧させるような次善策か、どちらかを取らざるを得なくなります。この、バックアップを事前につぶしてからランサムウェアに感染させるという攻撃手法が確立されたことで、サイバー攻撃の直接的な金銭被害が爆発的に拡大 しました。

ランサムウェアによる被害企業の約85%が、バックアップからの復元が行えていない(出典:警察庁サイバー警察局「令和7年上半期におけるサイバー空間をめぐる脅威の情勢等について 」(2025年9月))

それでも会話をしない経営者とセキュリティの現場

2025年に、誰もが知る大手企業が、立て続けにランサムウェアへの感染被害を公表しました。直接の売上減少はもちろん、サプライチェーンが止まったことで、取引先への損害補填や、在庫の評価・廃棄損を含めた数十~数百億円単位の損失が生じるなど、経営への大きな影響が生じました。

これはまさに経営責任を問われる事態であり、多くの企業経営者にとって、非常に重大な経営リスクと捉えられた事件だったはずです。それでも、このような事件を契機として「経営者とセキュリティの現場が密接に会話し連携を強めるようになった」と思われる例は、少なくとも筆者の耳には入っていません 。

この例だけでなく、このような社会的な影響力のあるインシデントが発生した場合に経営者または経営層から発せられる のは、おおむねこのようなセリフです。そのセリフとは、「当社のセキュリティは大丈夫か?」というもの です。またの名を「鶴の一声」ともいいます。多くの場合「どの攻撃手法に対して、防御策としてどんな選択肢があり、それができているか否か」ではなく、純粋に大丈夫かどうかだけを聞きます。そこには、詳細を聞きたいというより、何らかの言質を取ることで安心したいという欲求しかなく 、あまり建設的な質問とはいえません。

経営者は「要求されたセキュリティ予算をそれなりに承認しているのだから、万全と言わないまでも対策はできているはずだ」という思い込み があります。それに対して、CISOを含むセキュリティの現場は「予算と人員が足りないことは何度も伝えている」という前提で話をします 。個別の事象はさまざまですが、そこにあるのは「永遠に続く平行線」です。

経営者にとって、セキュリティはコストとしか認識されない ことが多いです。結局、セキュリティ対策それ自体でもうかることはほとんどなく、優先順位が低いからでしょう。それでも、サイバー攻撃の脅威は日増しに増大し、過去に導入したセキュリティ製品はどんどん陳腐化 していきます。

断絶を埋める第一歩となる「気楽な会話」

この悲劇的な断絶は、経営者やセキュリティ担当者ら個人の能力不足などではなく、歴史が生んだ「構造的欠陥」です。経営者は、90年代からの歩みを振り返り、なぜ今、経営者がセキュリティを「コスト」ではなく「リスク管理(経営そのもの)」と捉え直さなければならないのか、セキュリティの現場にいる人たちと定期的に議論を実施することが必要です。

また、それ以前に営業責任者や営業担当者と売上拡大のための議論をする半分(または半分の半分)でもよいから、セキュリティ担当者と会話をするところから始めるべき でしょう。経営者としては、正直興味がないとしても、毛嫌いせずにこの種の会話を積極的に実施し、現実を理解することを強く勧めます。

20世紀から21世紀初頭くらいまでは、ITというものは経営者にとって「子会社に任せてもよい程度の優先順位の低い業務」だったかもしれません。しかし、それは約四半世紀も前の話 です。今やITは、サイバー空間のショッピングサイトなどでのWeb商取引やSNS(ソーシャル・ネットワーキング・サービス)だけでなく、顧客とその企業をつなぐ場やサプライチェーンの基盤など、事業活動の全体を担うようになりました。

一方で経営者はこれまで、「巨大な経営基盤そのもの」と言っていいレベルに拡大したITに対して、あまりにも無関心過ぎたのかもしれません。この無関心が、企業にとって命取りとならないようにしなければなりません。

そこで、筆者は提言します。現代の経営者であれば、「自社のITやセキュリティがどのようなものか」「それらを担う担当者たちが日々どのような業務を行っているか」程度は把握すべき です。

それには、アプリケーションはもちろん、少々とっつきにくいIT基盤やセキュリティに関しても、現場の運用者と気楽に会話できることから始めるというのはどうでしょうか。それが自社の基礎体力や、各種対策が健全に機能しているかの確認になります。

そして、ゆくゆくは、経営者が自ら今後のITやセキュリティについての議論ができるようになることが理想 です。それが、少し未来のエクセレントカンパニーの典型になるかもしれません。

なお、本記事は当初はセキュリティ担当者が経営者とどのように会話をすべきかをテーマに書き始めたものの、実際にやるとなると下層の部下から経営者に働きかけることは事実上難しいこと、その「働きかけ自体がそもそも経営者がやるべきもの」という点に気づきました。そこで、経営層向けの話を中心としつつ、そのためにそれ以下の層が少しでもできることを伝えていければと思っています。

次回は、今回の記事でも少し触れた「経営とITの関係性が現在のようになってしまった経緯」などについて述べます。

1998年大学を卒業。2000年問題対応の真っ最中にIT業界に入り、インターネットビジネス草創期から新事業のマーケティング戦略立案と実行の経験を積む。その結果、システム基盤とセキュリティ分野におけるマーケティングスペシャリストとなる。これまでに製品・サービスの新規立ち上げの実績を数多く経験。特に、日本での次世代型ファイヤウォール市場立ち上げで大きな成果を出した。

日本シーサート協議会(NCA)、日本ネットワークセキュリティ協会(JNSA)や情報処理推進機構(IPA)等の組織において、委員や理事を歴任。web、雑誌、学会誌、書籍等の執筆実績も多数。著書として、「CISOハンドブック」(共著、技術評論社、2021年)、「内部不正対策 14の論点」(共著、インプレスR&D、2015年)ほか多数。一般の人にも分かりやすいセキュリティの解説などで定評がある。

最新情報をフォローする

最新情報をフォローする